Sist oppdatert den

2-trinns bekreftelse gjør Google-kontoen din eksponentielt sikrere. Men du er fremdeles ikke uovervinnelig for hackere.

Her hos groovyPost, presser vi stadig 2-trinnsgodkjenning som en måte å sikre dine online kontoer. Jeg har brukt 2-faktorers Gmail-godkjenning i ganske lang tid, og jeg må si, det får meg til å føle meg veldig trygg. For de som ikke bruker det, betyr 2-trinnsgodkjenning at du må bruke passordet ditt for å logge inn og en annen unik kode (vanligvis sendt via tekst, telefonsamtale eller en app som Google Autentisering). Det er sant at det er litt vondt, men det føles verdt det for meg. Jeg har faktisk sett tilfeller der det fremkalte et hackingforsøk (det vil si at jeg fikk to-faktorstekster på telefonen min da jeg ikke prøvde å logge inn, noe som betyr at noen har skrevet passordet mitt riktig).

Så den andre uken sjokkerte det meg da jeg på Answer All podcast hørte at en hacker lyktes med phishing fra noen ved å bruke 2-trinns Gmail-bekreftelse. Dette var i episoden med tittelen

1. Se like domenenavn

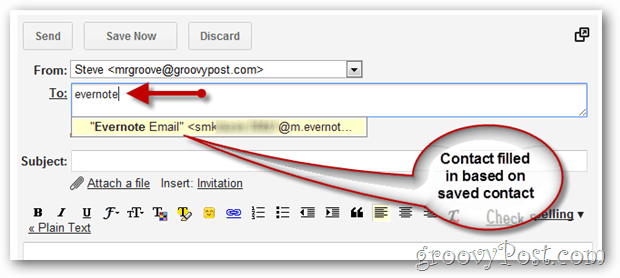

Hackeren hadde tillatelse fra showets produsenter til å prøve å hacke de ansatte. Men de hadde ikke noen innside tilgang til serverne sine. Men det første trinnet for å tømme målene deres var å forfalske en kollegas e-postadresse. Personen hvis e-post de forfalsket var:

phia@gimletmedia.com

E-postadressen som phisheren brukte var denne:

phia@gimletrnedia.com

Kan du fortelle forskjellen? Avhengig av skrifttype, har du kanskje ikke lagt merke til at ordet “media” i domenenavnet faktisk er stavet r-n-e-d-i-a. R og n smushed sammen ser ut som en m. Domenet var legitimt, så det ville ikke ha blitt hentet av et spamfilter.

2. Overbevisende vedlegg og brødtekst

Den vanskeligste delen av phishing-e-posten var at den hørtes ekstremt legitim ut. Det meste av tiden kan du oppdage en lyssky e-post fra en kilometer unna med rare tegn og ødelagte engelsk. Men denne phisheren lot som en produsent sendte et stykke lyd til et team for redigering og godkjenning. Sammen med det overbevisende domenenavnet virket det veldig troverdig.

3. Falske 2-trinns påloggingsside for Gmail

Dette var den vanskelige. Så ett av vedleggene som ble sendt, var en PDF i Google Docs. Eller slik virket det. Da offeret klikket på vedlegget, ba det dem om å logge seg på Google Dokumenter, slik du noen ganger må gjøre, selv når du allerede er logget på Gmail (eller slik det ser ut til).

Og her er den smarte delen.

Phisheren opprettet en falsk innloggingsside som sendte en ekte 2-faktorers godkjenningsforespørsel til Googles virkelige server, selv om påloggingssiden var fullstendig falsk. Så offeret fikk en tekstmelding akkurat som normalt, og legg den inn på den falske påloggingssiden når du blir bedt om det. Phisheren brukte deretter denne informasjonen for å få tilgang til Gmail-kontoen sin.

Phishet.

Så betyr dette at to-faktor autentisering er ødelagt?

Jeg sier ikke at 2-trinns autentisering ikke gjør jobben sin. Jeg føler meg fortsatt tryggere og sikrere med 2-faktor aktivert, og jeg kommer til å holde det slik. Men å høre denne episoden fikk meg til å innse at jeg fremdeles er sårbar. Så anser dette som en advarsel. Ikke bli overbevisst, og legg på sikkerhetstiltakene for å beskytte deg mot det utenkelige.

Åh, forresten, den geniale hackeren fra historien er: @DanielBoteanu

Bruker du 2-trinns autentisering? Hvilke andre sikkerhetstiltak bruker du?