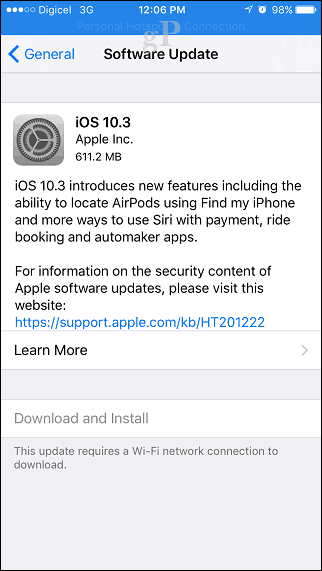

Apple har gitt ut den nyeste og hva som sannsynligvis er den endelige vedlikeholdsoppdateringen til sitt mobile operativsystem, iOS 10.3. Utgivelsen er en større revisjon, som inkluderer et helt nytt filsystem. Av den grunn alene, anbefaler vi deg sikkerhetskopi før installasjon. I tillegg til den nye forbedringen av filsystemet - som flytter alle dataene dine fra den gamle HFS + til APFS (les forrige innlegg hvis du lurer på “Hva er APFS?“) —IOS 10.3 inkluderer også forbedret støtte for Apples fancy trådløse øretelefoner, noe som gjør dem enklere å finne ved hjelp av den nye funksjonen Finn mine AirPods funksjon. Oppdateringen inkluderer en stor samling bak kulissendringene som for det meste påvirker appskapere. App Store, for eksempel, vil nå la utviklere svare på kundevurderinger for første gang. Cricket-fans kan se frem til å bruke Siri til å sjekke sportsresultater og statistikk for Indian Premier League og International Cricket Council.

Den siste oppdateringen til iOS 10 kom med 10.2.1 oppdatering

Nå, for den delen dere alle har ventet på: Bør du oppgradere? Ja, det er en vedlikeholdsoppdatering, og vi vet alle hvor viktige disse er, spesielt for sikkerheten.

iOS-brukere må nærme seg denne med litt forsiktighet på grunn av kjerneendringer som filsystemoppdatering. For å overføre enheten din til APFS, må iOS-enheten din i det vesentlige tørke seg ren og formatere seg selv. Dette vil skje bak kulissene, men risikoen for å miste dataene dine er høyere med denne oppdateringen.

IOS 10.3-oppdateringen er ganske heftig og veier inn rundt 611 MB. Brukere kan laste ned den siste iOS-oppdateringen ved å starte Innstillinger> Generelt> Programvareoppdatering. Det tok meg 15 minutter å laste ned og installere iOS 10.3 på en iPhone 6s. Selv om dette er en anbefalt oppdatering, må du sørge for å utføre en sikkerhetskopi i tilfelle.

Som alltid skader det ikke å vente litt på å se hvor godt det store Apple-økosystemet håndterer den siste utgivelsen. Apples interne utviklingsprosesser er justert på tvers av produktgrupper i disse dager. Apple ga også ut oppdateringer for selskapets andre plattformer som macOS, watchOS, tvOS og CarPlay. Så sørg for at du tar tak i disse også for en optimal opplevelse hvis du er mye investert i Apple-økosystemet. I mellomtiden er her den vanlige vaskeristen med feilrettinger og sikkerhetsoppdateringer inkludert:

Listen over sikkerhetsoppdateringer og rettelser er lengre og mindre interessant. Her er de:

kontoer

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En bruker kan være i stand til å se en Apple-ID fra låseskjermen

Beskrivelse: Et spørsmål om ledetekst ble løst ved å fjerne iCloud-godkjenningsmeldinger fra låseskjermen.

CVE-2017-2397: Suprovici Vadim fra UniApps-teamet, en anonym forsker

Audio

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en skadelig lydfil kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2430: en anonym forsker som jobber med Trend Micros Zero Day Initiative

CVE-2017-2462: en anonym forsker som jobber med Trend Micros Zero Day Initiative

Karbon

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en skadelig .dfont-fil kan føre til vilkårlig kjøring av kode

Beskrivelse: Det fantes en bufferoverflyt i håndteringen av fontfiler. Dette problemet ble løst gjennom forbedret grensekontroll.

CVE-2017-2379: John Villamil, Doyensec, riusksk (泉 哥) fra Tencent Security Platform Department

Coregraphics

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Innvirkning: Å behandle et ondsinnet lagd bilde kan føre til tjenestenekt

Beskrivelse: En uendelig rekursjon ble adressert gjennom forbedret statsstyring.

CVE-2017-2417: riusksk (泉 哥) fra Tencent Security Platform Department

Coregraphics

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Flere problemer med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2444: Mei Wang av 360 GearTeam

Coretext

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en ondsinnet utformet fontfil kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2435: John Villamil, Doyensec

Coretext

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en skadelig utformet font kan føre til avsløring av prosessminnet

Beskrivelse: En lesing utenfor grensene ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2450: John Villamil, Doyensec

Coretext

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en ondsinnet tekstmelding kan føre til at tjenesten avslås

Beskrivelse: Et problem med ressursutmattelse ble løst gjennom forbedret inputvalidering.

CVE-2017-2461: Isaac Archambault av IDAoADI, en anonym forsker

Dataaccess

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Konfigurering av en Exchange-konto med en feil skrevet e-postadresse kan løse seg til en uventet server

Beskrivelse: Det eksisterte et inndatavalideringsproblem i håndteringen av Exchange-e-postadresser. Dette problemet ble adressert gjennom forbedret inndatavalidering.

CVE-2017-2414: Ilya Nesterov og Maxim Goncharov

FontParser

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en ondsinnet utformet fontfil kan føre til vilkårlig kjøring av kode

Beskrivelse: Flere problemer med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2487: riusksk (泉 哥) fra Tencent Security Platform Department

CVE-2017-2406: riusksk (泉 哥) fra Tencent Security Platform Department

FontParser

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Analysering av en skadelig fontfil kan føre til en uventet avslutning av applikasjonen eller vilkårlig kjøring av kode

Beskrivelse: Flere problemer med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2407: riusksk (泉 哥) fra Tencent Security Platform Department

FontParser

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle en skadelig utformet font kan føre til avsløring av prosessminnet

Beskrivelse: En lesing utenfor grensene ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2439: John Villamil, Doyensec

HomeKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Hjemmekontroll kan uventet vises på Kontrollsenteret

Beskrivelse: Det oppstod et tilstandsproblem i håndteringen av hjemmekontroll. Dette problemet ble adressert gjennom forbedret validering.

CVE-2017-2434: Suyash Narain of India

HTTPProtocol

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En ondsinnet HTTP / 2-server kan være i stand til å forårsake udefinert oppførsel

Beskrivelse: Flere problemer eksisterte i nghttp2 før 1.17.0. Disse ble adressert ved å oppdatere LibreSSL til versjon 1.17.0.

CVE-2017-2428

ImageIOs

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle et skadelig bilde kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2416: Qidan He (何 淇 丹, @flanker_hqd) av KeenLab, Tencent

ImageIOs

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Visning av en skadelig JPEG-fil kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2432: en anonym forsker som jobber med Trend Micros Zero Day Initiative

ImageIOs

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av en ondsinnet lagd fil kan føre til en uventet avslutning av applikasjonen eller vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2467

ImageIOs

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandle et skadelig bilde kan føre til uventet avslutning av applikasjonen

Beskrivelse: En utenfor-bundet avlesning fantes i LibTIFF-versjoner før 4.0.7. Dette ble adressert ved å oppdatere LibTIFF i ImageIO til versjon 4.0.7.

CVE-2016-3619

Itunes butikk

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En angriper i en privilegert nettverksposisjon kan være i stand til å tukle iTunes-nettverkstrafikken

Beskrivelse: Forespørsler til iTunes sandbox webtjenester ble sendt i klartekst. Dette ble adressert ved å aktivere HTTPS.

CVE-2017-2412: Richard Shupak (linkedin.com/in/rshupak)

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2398: Lufeng Li fra Qihoo 360 Vulcan Team

CVE-2017-2401: Lufeng Li fra Qihoo 360 Vulcan Team

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: Et heltalloverløp ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2440: en anonym forsker

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Et ondsinnet program kan være i stand til å utføre vilkårlig kode med root-rettigheter

Beskrivelse: En løpstilstand ble adressert gjennom forbedret minnehåndtering.

CVE-2017-2456: lokihardt av Google Project Zero

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: En bruk etter gratisutgave ble adressert gjennom forbedret minnestyring.

CVE-2017-2472: Ian Beer fra Google Project Zero

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Et ondsinnet program kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2473: Ian Beer fra Google Project Zero

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: Et problemfritt problem ble løst gjennom forbedret grensekontroll.

CVE-2017-2474: Ian Beer fra Google Project Zero

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: En løpstilstand ble adressert gjennom forbedret låsing.

CVE-2017-2478: Ian Beer fra Google Project Zero

Kernel

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med kjerneprivilegier

Beskrivelse: Et problem med bufferoverløp ble adressert gjennom forbedret minnehåndtering.

CVE-2017-2482: Ian Beer fra Google Project Zero

CVE-2017-2483: Ian Beer fra Google Project Zero

Tastatur

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode

Beskrivelse: Et bufferoverløp ble adressert gjennom forbedret grensekontroll.

CVE-2017-2458: Shashank (@cyberboyIndia)

libarchive

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En lokal angriper kan være i stand til å endre tillatelser for filsystemer på vilkårlige kataloger

Beskrivelse: Det eksisterte et valideringsproblem i håndteringen av symlinker. Dette problemet ble adressert gjennom forbedret validering av symlinker.

CVE-2017-2390: Omer Medan of enSilo Ltd

libc ++ abi

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Å demontere et ondsinnet C ++ -program kan føre til vilkårlig kjøring av kode

Beskrivelse: En bruk etter gratisutgave ble adressert gjennom forbedret minnestyring.

CVE-2017-2441

papp

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En person med fysisk tilgang til en iOS-enhet kan lese tavlen

Beskrivelse: Tavlen er kryptert med en nøkkel som bare var beskyttet av maskinvaren UID. Dette problemet ble løst ved å kryptere tavlen med en nøkkel beskyttet av maskinvarens UID og brukerens passord.

CVE-2017-2399

telefon

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En tredjepartsapp kan starte en telefonsamtale uten brukerinteraksjon

Beskrivelse: Det eksisterte et problem i iOS som tillater samtaler uten å spørre. Dette problemet ble løst ved å be en bruker om å bekrefte samtaleinitiering.

CVE-2017-2484

profiler

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En angriper kan være i stand til å utnytte svakheter i DES-kryptografiske algoritmen

Beskrivelse: Støtte for 3DES-kryptografisk algoritme ble lagt til SCEP-klienten og DES ble avskrevet.

CVE-2017-2380: en anonym forsker

Rask kikk

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Å trykke på en telelink i et PDF-dokument kan utløse en samtale uten å spørre brukeren

Beskrivelse: Det oppstod et problem når du sjekket tlf-URL-en før du startet samtaler. Dette problemet ble adressert med tillegg av en bekreftelsesmelding.

CVE-2017-2404: Tuan Anh Ngo (Melbourne, Australia), Christoph Nehring

Safari

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Besøk på et ondsinnet nettsted kan føre til forfalskning av adresselinjer

Beskrivelse: Et problem med statlig styring ble adressert ved å deaktivere tekstinndata til destinasjonssiden lastes inn.

CVE-2017-2376: en anonym forsker, Michal Zalewski fra Google Inc, Muneaki Nishimura (nishimunea) fra Recruit Technologies Co., Ltd., Chris Hlady fra Google Inc, en anonym forsker, Yuyang Zhou fra Tencent Security Platform Department (Security.tencent.com)

Safari

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En lokal bruker kan være i stand til å oppdage nettsteder en bruker har besøkt i privat surfing

Beskrivelse: Det eksisterte et problem ved SQLite-sletting. Dette problemet ble adressert gjennom forbedret SQLite-opprydding.

CVE-2017-2384

Safari

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan presentere autentiseringsark over vilkårlige nettsteder

Beskrivelse: Det var et problem med forfalskning og avslag på tjenesten ved håndtering av HTTP-godkjenning. Dette problemet ble adressert gjennom å gjøre HTTP-godkjenningsark ikke-modalt.

CVE-2017-2389: ShenYeYinJiu fra Tencent Security Response Center, TSRC

Safari

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Besøk på et ondsinnet nettsted ved å klikke på en kobling kan føre til forfalskning av brukergrensesnitt

Beskrivelse: Det fantes en forfalskningsproblem i håndteringen av FaceTime-ledetekster. Dette problemet ble adressert gjennom forbedret inndatavalidering.

CVE-2017-2453: xisigr av Tencent's Xuanwu Lab (tencent.com)

Safari Reader

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Aktivering av Safari Reader-funksjonen på en skadelig webside kan føre til universell scripting på tvers av nettsteder

Beskrivelse: Flere valideringsproblemer ble adressert gjennom forbedret input sanitization.

CVE-2017-2393: Erling Ellingsen

SafariViewController

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Cache-tilstanden synkroniseres ikke riktig mellom Safari og SafariViewController når en bruker tømmer Safari-hurtigbufferen

Beskrivelse: Det oppstod et problem med å tømme informasjon om Safari-hurtigbuffer fra SafariViewController. Dette problemet ble løst ved å forbedre håndteringen av hurtigbufferen.

CVE-2017-2400: Abhinav Bansal fra Zscaler, Inc.

Sikkerhet

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Validering av tomme signaturer med SecKeyRawVerify () kan uventet lykkes

Beskrivelse: Det eksisterte et valideringsproblem med kryptografiske API-anrop. Dette problemet ble løst gjennom forbedret parametervalidering.

CVE-2017-2423: en anonym forsker

Sikkerhet

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En angriper med en privilegert nettverksposisjon kan fange eller endre data i økter som er beskyttet av SSL / TLS

Beskrivelse: Under visse omstendigheter kunne Secure Transport ikke validere ektheten av OTR-pakker. Dette problemet ble løst ved å gjenopprette manglende valideringstrinn.

CVE-2017-2448: Alex Radocea fra Longterm Security, Inc.

Sikkerhet

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: En applikasjon kan være i stand til å utføre vilkårlig kode med root-rettigheter

Beskrivelse: Et bufferoverløp ble adressert gjennom forbedret grensekontroll.

CVE-2017-2451: Alex Radocea fra Longterm Security, Inc.

Sikkerhet

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av et skadelig x509-sertifikat kan føre til vilkårlig kjøring av kode

Beskrivelse: Det oppstod et problem med hukommelseskorrupsjon ved analysering av sertifikater. Dette problemet ble adressert gjennom forbedret inndatavalidering.

CVE-2017-2485: Aleksandar Nikolic fra Cisco Talos

Siri

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Siri kan avsløre innholdet i tekstmeldinger mens enheten er låst

Beskrivelse: Et utilstrekkelig låseproblem ble løst med forbedret statsstyring.

CVE-2017-2452: Hunter Byrnes

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Å dra og slippe en lenke som er skadet på en skadelig måte, kan føre til forfalskning av bokmerker eller kjøring av vilkårlig kode

Beskrivelse: Det eksisterte et valideringsproblem i bokmerkeopprettelsen. Dette problemet ble adressert gjennom forbedret inndatavalidering.

CVE-2017-2378: xisigr av Tencent's Xuanwu Lab (tencent.com)

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Besøk på et ondsinnet nettsted kan føre til forfalskning av adresselinjer

Beskrivelse: Et inkonsekvent problem med brukergrensesnittet ble løst gjennom forbedret tilstandsstyring.

CVE-2017-2486: redrain of light4freedom

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan eksfiltrere data på tvers av opphav

Beskrivelse: Et problem med tilgang til prototype ble adressert gjennom forbedret håndtering av unntak.

CVE-2017-2386: André Bargull

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Flere problemer med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2394: Apple

CVE-2017-2396: Apple

CVE-2016-9642: Gustavo Grieco

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Flere problemer med hukommelseskorrupsjon ble adressert gjennom forbedret minnehåndtering.

CVE-2017-2395: Apple

CVE-2017-2454: Ivan Fratric fra Google Project Zero

CVE-2017-2455: Ivan Fratric fra Google Project Zero

CVE-2017-2457: lokihardt av Google Project Zero

CVE-2017-2459: Ivan Fratric fra Google Project Zero

CVE-2017-2460: Ivan Fratric fra Google Project Zero

CVE-2017-2464: Jeonghoon Shin, Natalie Silvanovich fra Google Project Zero

CVE-2017-2465: Zheng Huang og Wei Yuan fra Baidu Security Lab

CVE-2017-2466: Ivan Fratric fra Google Project Zero

CVE-2017-2468: lokihardt av Google Project Zero

CVE-2017-2469: lokihardt av Google Project Zero

CVE-2017-2470: lokihardt av Google Project Zero

CVE-2017-2476: Ivan Fratric fra Google Project Zero

CVE-2017-2481: 0011 arbeider med Trend Micros Zero Day Initiative

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med forvirring ble løst gjennom forbedret minnehåndtering.

CVE-2017-2415: Kai Kang fra Tencent's Xuanwu Lab (tentcent.com)

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til uventet uforsterket policy for innholdssikkerhet

Beskrivelse: Det fantes et tilgangsproblem i Content Security Policy. Dette problemet ble løst gjennom forbedrede tilgangsrestriksjoner.

CVE-2017-2419: Nicolai Grødum fra Cisco Systems

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til høyt minneforbruk

Beskrivelse: Et ukontrollert ressursforbruksproblem ble adressert gjennom forbedret regex-behandling.

CVE-2016-9643: Gustavo Grieco

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til avsløring av prosessminnet

Beskrivelse: Det oppstod et informasjonsformidlingsproblem i behandlingen av OpenGL-lysere. Dette problemet ble adressert gjennom forbedret minnestyring.

CVE-2017-2424: Paul Thomson (bruker GLFuzz-verktøyet) fra Multicore Programming Group, Imperial College London

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2433: Apple

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan eksfiltrere data på tvers av opphav

Beskrivelse: Flere valideringsproblemer eksisterte i håndteringen av sideinnlasting. Dette problemet ble løst gjennom forbedret logikk.

CVE-2017-2364: lokihardt av Google Project Zero

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Innvirkning: Et ondsinnet nettsted kan filtrere data på tvers av opphav

Beskrivelse: Det eksisterte et valideringsproblem i håndteringen av sideinnlasting. Dette problemet ble løst gjennom forbedret logikk.

CVE-2017-2367: lokihardt av Google Project Zero

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til universell skripting på tvers av nettsteder

Beskrivelse: Det eksisterte et logisk problem i håndteringen av rammeobjekter. Dette problemet ble adressert med forbedret statlig styring.

CVE-2017-2445: lokihardt av Google Project Zero

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Det eksisterte et logisk problem i håndteringen av strenge modusfunksjoner. Dette problemet ble adressert med forbedret statlig styring.

CVE-2017-2446: Natalie Silvanovich fra Google Project Zero

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Innvirkning: Besøk på et skadelig nettsted kan skade brukerinformasjonen

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret minnehåndtering.

CVE-2017-2447: Natalie Silvanovich fra Google Project Zero

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: En bruk etter gratisutgave ble adressert gjennom forbedret minnestyring.

CVE-2017-2471: Ivan Fratric fra Google Project Zero

WebKit

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til universell skripting på tvers av nettsteder

Beskrivelse: Det eksisterte et logisk problem ved håndtering av rammer. Dette problemet ble adressert gjennom forbedret statlig styring.

CVE-2017-2475: lokihardt av Google Project Zero

WebKit JavaScript-bindinger

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan eksfiltrere data på tvers av opphav

Beskrivelse: Flere valideringsproblemer eksisterte i håndteringen av sideinnlasting. Dette problemet ble løst gjennom forbedret logikk.

CVE-2017-2442: lokihardt av Google Project Zero

WebKit Webinspektør

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Å lukke et vindu mens du er pauset i feilsøkeren, kan føre til uventet programavslutning

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2377: Vicki Pfau

WebKit Webinspektør

Tilgjengelig for: iPhone 5 og nyere, iPad 4. generasjon og nyere, iPod touch 6. generasjon og nyere

Effekt: Behandling av skadelig webinnhold kan føre til vilkårlig kjøring av kode

Beskrivelse: Et problem med hukommelseskorrupsjon ble adressert gjennom forbedret inndatvalidering.

CVE-2017-2405: Apple

Med denne endelige, store oppdateringen, vil Apple sannsynligvis sette sitt fokus på den neste store utgivelsen, iOS 11; til tross for eventuelle uforutsette problemer med APFS-oppdateringen. Vi vil sannsynligvis se vår første forhåndsvisning av iOS 11 på selskapets årlige utviklerkonferanse WWDC. Som jeg sa før, har jeg personlig vært fornøyd med iOS siden jeg byttet til en iPhone. Plattformen "fungerer bare" som forutsatt, og stabilitet har holdt følge med hver revisjon av operativsystemet. Jeg er sikker på at det vil endre seg etter hvert som min iPhone eldes og nyere, mer fancy funksjoner begynner å dukke opp i fremtidige revisjoner. Foreløpig er det bra.

Opplevelsen din kan være det motsatte, så la oss få vite hva du synes om den nye oppdateringen. Noen skjulte perler, problemer eller ytelsesforbedringer?

Følg vår enkle guide for å lage et passord som er lett å huske, men likevel sikkert.

Hvis du allerede er en Hulu (No Ads) abonnent og vil legge til Disney + og ESPN + -bunten kan du. Det er litt ...